Werktuigmachines beschermen tegen cyberaanvallen

Gegevensbeveiliging wordt steeds belangrijker met de transitie naar Industrie 4.0. Automatisering, cloudapplicaties en wereldwijd met elkaar verbonden machines en componenten maken beveiliging tegen externe toegang onontbeerlijk. Het is dan ook een belangrijk thema op de EMO.

De toenemende digitalisering in alle industrieën vergroot de behoefte aan bescherming tegen cyberrisico’s. Cybercriminelen hebben de Duitse industrie in toenemende mate in het vizier. Uit onderzoek van de Digital Association Bitkom uit 2018 blijkt dat bij 84 procent van de industriële bedrijven het aantal cyberaanvallen de afgelopen twee jaar is toegenomen. Bij 37 procent is dit zelfs sterk toegenomen. “De Duitse industrie staat onder continu digitaal vuur – van digitale kleine criminelen en georganiseerde misdaad tot hackers op staatsniveau”, zegt Bitkom-president Achim Berg. “De kwaliteit en reikwijdte van cyberaanvallen zal blijven toenemen.” Eén ding is duidelijk: cybercriminaliteit is een wereldwijd fenomeen dat niet stopt bij nationale grenzen of gesloten industriële deuren. Het kan plaatsvinden waar mensen computers, smartphones en andere IT-apparaten gebruiken.

Beveiligingslekken

Een van de spelers op het gebied van automatisering is de Balluff Group. Met 4.000 werknemers wereldwijd biedt het bedrijf een uitgebreide portfolio van sensor-, identificatie-, netwerk- en software-oplossingen voor alle automatiseringsgebieden. Bescherming tegen cybercriminaliteit is een belangrijke pijler bij de ontwikkeling en het ontwerp van klantoplossingen. “Cybercriminelen gebruiken regelmatig bekende beveiligingslekken of bugs in verouderde software om toegang te krijgen tot een systeem”, aldus Philip Echteler, IIoT Strategiemanager bij Balluff. “De tijdige levering van beschikbare updates en beveiligingspatches vermindert het risico op cyberaanvallen aanzienlijk. Bedreigingen komen ook van apparaten die oorspronkelijk niet waren ontworpen om verbinding te maken met internet, maar alleen om te communiceren met geïsoleerde netwerkbesturing. Vele daarvan zijn programmeerbare Ethernet-compatibele controllers die geen bescherming bieden en de deur openen voor aanvallers.”

Beschermende apparatuur

De vraag is wat complexe netwerkapparatuur nodig heeft om te worden beschermd tegen manipulatie en cybercriminaliteit. “In principe is elk netwerksysteem een mogelijk aanvalspunt”, zegt Juliane Schneider, Junior Product Manager bij Symmedia, dat service-oplossingen voor de machinebouw ontwikkelt. “Daarom is een goed beveiligingsconcept essentieel. Elke vorm van menselijke nalatigheid bij het omgaan met gevoelige gegevens vormt een beveiligingsrisico. Of het nu gaat om slachtoffers van een onopgemerkte cyberaanval, roekeloos hergebruik van wachtwoorden of doelbewuste overdracht van vertrouwelijke gegevens; elke menselijke handeling kan enorme gevolgen en schade veroorzaken. Echteler voegt daar aan toe: “Risico’s als gevolg van interne bedreigingen kunnen niet worden verwaarloosd: werknemers openen onschuldige e-mailbijlagen bij gebrek aan kennis en infiltreren dus in het geheim virussen of sturen kritische bedrijfsinformatie onbeschermd per e-mail.”

Firewall

Om complexe netwerksystemen te beschermen tegen manipulatie en cybercriminaliteit, moeten standaard coderingsmechanismen zoals SSL of TLS worden gebruikt. Deze coderen al het verkeer tussen servers, computers en applicaties op een netwerk. Het is ook gebruikelijk dat alle verbindingen die proberen toegang te krijgen tot een computer door een firewall worden gecontroleerd op betrouwbaarheid om automatisch te beschermen tegen aanvallen of ongeautoriseerde toegang. “Afzonderlijke netwerken voor productie en kantoor bieden extra beveiliging”, vervolgt Echteler. “Bovendien wordt aanbevolen om het aantal netwerktoegangen te minimaliseren en de gegevensstroom te routeren via een centrale, bewaakte gateway. Door continu verkeer, belasting op het netwerk en individuele knooppunten te analyseren, kunnen potentiële bedreigingen vaak in een vroeg stadium worden gedetecteerd.”

Veilig producen in netwerk

Balluff heeft een eigen expertteam opgezet, dat holistisch advies biedt aan wereldwijde klanten. Sommige van de Balluff-apparaten hebben nu ook hardware-versleuteling met behulp van de Trusted Platform-module. Naast minimumvereisten, zoals firewallbescherming, gebruikt Symmedia ook HSM- en TPM-methoden (methoden gebaseerd op zogenaamde hardware-beveiligingsmodules en vertrouwde platformmodules) voor de exclusieve uitvoering van veilige software. “Door een eigen netwerkprotocol te gebruiken, hebben we de mogelijkheid van ongewenste toegang moeilijker gemaakt”, zegt Schneider. “Het gebruik van gemeenschappelijke coderings-, authenticatie- en autorisatieprocedures voor clienttoepassingen, servers en programmeerinterfaces, de zogenaamde API, zijn voor ons vanzelfsprekend en we bieden vele andere beveiligingsmaatregelen, zoals de individuele machine- en gebruikerscertificaatstructuur volgens PKI, wachtwoordregels, het onomkeerbaar opslaan van toegangsgegevens met huidige hash-methoden en de multi-factor authenticatie.”

Voorbeelden op EMO

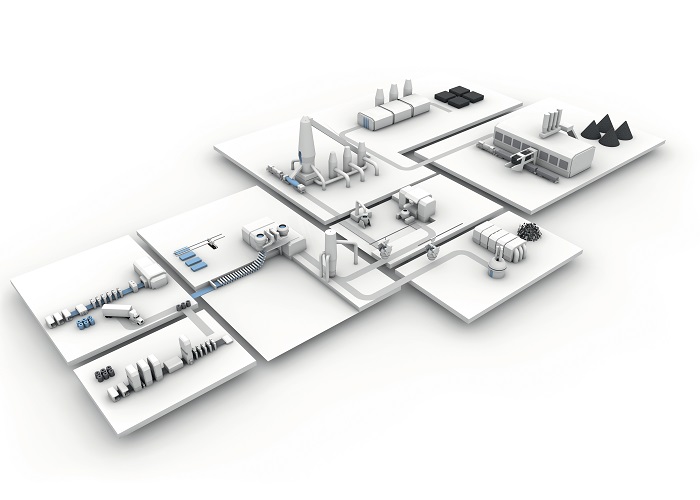

Tijdens de EMO zal Symmedia op basis van praktische toepassingen met behulp van het voorbeeld van een digitale fabriek laten zien wat de software van het bedrijf kan doen voor de dagelijkse productie. Conditiebewaking, alarmerende scenario’s en externe services worden bijvoorbeeld live getoond. Bovendien zullen beursbezoekers meer te weten komen over de onderwerpen als voorspellend onderhoud, gegevensbeveiliging en beveiligingsconcepten. Balluff presenteert oplossingen die de productiviteit in metaalbewerking verhogen. Hoogtepunten zijn bijvoorbeeld een eenvoudig achteraf aangebracht gereedschapsbeheersysteem en oplossingen voor continue procesbewaking op de machine.

Balluff, hal 9, stand C01

Symmedia, Hal 9, stand F32